与网络安全管理体系(ACSMS)相关的 Automotive SPICE for Cybersecurity

2021-11-11

项目经理是否负责提供资源?

2022-03-21Automotive SPICE for Cybersecurity 核心简介

Automotive SPICE for Cybersecurity 核心简介

在上一篇博客——“与网络安全管理体系(ACSMS)相关的 Automotive SPICE for Cybersecurity”中,重点介绍了法规合规性、国际标准化组织(ISO)发布的网络安全标准以及汽车网络安全管理体系审核(ACSMS)。

网络安全有很多方面。在这篇文章中,我们将对由产品直接导致的网络安全风险的评估进行粗略介绍。

风险分析 – 评估风险场景

系统中的黑客非常刁钻,随时寻找新的方法进行攻击。那么,如何在第一时间对此类攻击的风险进行评估呢?

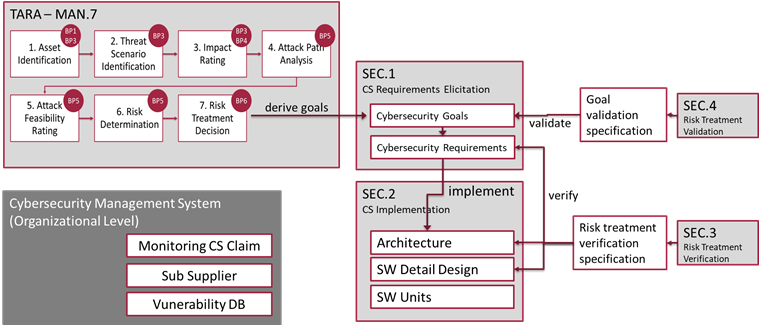

Automotive SPICE for Cybersecurity中,引入了新的过程。在过程MAN.7 “网络安全风险管理(Cybersecurity Risk Management)”中, 对风险分析进行了详细的描述。

首先,使用TARA(威胁分析和风险评估)对威胁场景进行分析。首先确定资产(值得保护的对象)。例如,遥控钥匙的接收器。在公开访问的数据库中,可以找到各种各样的网络安全属性的攻击场景。然后可用这些数据来描述威胁场景。之后,评估潜在的攻击路径及其概率,以及在攻击成功的情况下给利益相关方带来的后果。此时,便可在各个利益相关方(如司机、乘客、行人、汽车、OEM等)方面确定每个威胁场景的风险.

风险处理决策描述了风险是否得到了避免、减少、分享或接受。

网络安全目标和网络安全需求

MAN.7中的风险分析 (TARA) 是从SEC.1中衍生出网络安全目标的第一步(与一个或多个威胁场景相关联的概念级网络安全需求)。

“必须始终确保遥控车钥匙所发出的锁门指令是准确可靠的”就是一个概念级的网络安全目标。

然而,针对此网络安全目标的创新型攻击是无法完全预测的。但系统专家可以衍生出系统和软件级网络安全需求,以消除或降低成功攻击网络安全目标的可能性 和成功率。

网络安全需求的实施和验证

网络安全需求对系统和软件需求有直接影响。根据实施路径遵循Automotive SPICE中所描述的相同过程。软件和系统测试验证软件和系统需求。

相反,SEC.3中的风险处理验证是指从威胁场景中衍生出的网络安全需求。

网络安全目标的验证

最后一步是在集成系统中验证网络安全目标(SEC.4)。所建立的策略必须披露所有尚未发现的漏洞。如上文所提及的例子,目标是排除车门被第三方反锁的可能性。

总结

Automotive SPICE for Cybersecurity中的新过程 MAN.7 和 SEC.1-4 可以帮助工程部门掌握将网络攻击风险降至最低的方法。然而,由于黑客可能拥有大量预算和极高的积极性,风险永远都无法真正完全消除。但是,仔细推进的TARA能检发出潜在漏洞及其风险。TARA 对风险的处理措施大大增加了突破网络安全目标所需的时间和精力,使黑客更加难以应对。

intacs™ Automotive SPICE® for Cybersecurity模型培训

全新的过程评估模型(PAM) “Automotive SPICE® for Cybersecurity” 为Automotive SPICE提供了六个新扩展过程。新课程 “intacs™ 认证Automotive SPICE® Cybersecurity” 意在帮助评估师为新过程的评估做好准备。

包含Cybersecurity 模型的SPICE手册

我们的SPICE手册包含最新的Automotive SPICE for Cybersecurity过程评估模型(PAM)的内容。